- RSS-Feed abonnieren

- Thema als neu kennzeichnen

- Thema als gelesen kennzeichnen

- Thema für aktuellen Benutzer floaten

- Lesezeichen

- Abonnieren

- Stummschalten

- Drucker-Anzeigeseite

Neues Tool automatisiert Phishing-Angriffe, die 2FA umgehen

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

11.01.2019 00:30 - bearbeitet 11.01.2019 01:13

11.01.2019 00:30 - bearbeitet 11.01.2019 01:13

Neues Tool automatisiert Phishing-Angriffe, die 2FA umgehen

Das Vertrauen in die Zwei-Faktor-Authentifizierung hat nach einer Veröffentlichung des Amnesty International-Berichts und des Modlishka-Tools stark nachgelassen.

Ein neues, von Sicherheitsforschern zu Jahresbeginn veröffentlichtes Penetrationstest-Tool kann Phishing-Angriffe auf eine noch nie dagewesene Weise automatisieren und Login-Vorgänge für Konten, welche durch die Zwei-Faktor-Authentifizierung (2FA) geschützt werden sogar durchdringen.

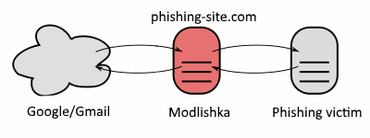

Es befindet sich zwischen einem Benutzer und einer Zielwebsite - wie Gmail, Yahoo oder ProtonMail. Phishing-Opfer stellen eine Verbindung zum Modlishka-Server her (Hosting einer Phishing-Domäne), und die dahinter liegende Reverse-Proxy-Komponente stellt Anforderungen an die Site, die sie als Person ausgeben möchte.

Das Opfer erhält authentische Inhalte von der legitimen Seite - aber der gesamte Verkehr und alle Interaktionen des Opfers mit der legitimen Site werden auf dem Modlishka-Server aufgezeichnet.

https://de.wikipedia.org/wiki/Reverse_Proxy

Modlishka ist die englische Version des polnischen Wortes für Mantis und wurde von Piotr Duszyński, einem polnischen Forscher erschaffen. IT-Experten nennen Modlishka einen Reverse Proxy, der jedoch für die Abwicklung des Datenverkehrs für Anmeldeseiten und Phishing-Vorgänge angepasst wurde.

Alle Passwörter die ein Benutzer eingibt, werden automatisch im Modlishka-Backend-Fenster mit protokolliert. Der Reverse-Proxy fordert Benutzer auch zur Eingabe von 2FA-Token auf, wenn die Benutzer ihre Konten so konfiguriert haben, dass sie eine Sicherheitsauthentifizierung eingerichtet haben

Hier das Video wie Modlishka funktioniert

https://vimeo.com/308709275

edit thypo

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

am 14.01.2019 14:01

am 14.01.2019 14:01

Hallo @Raymond.

Immer auf die URL im Browser achten. ![]()

Gruß - Andi

MEDION. LÄUFT BEI MIR.

• Web: www.medion.de • Community: community.medion.com • Facebook: MEDIONDeutschland • Instagram: @medion.de

(de) ▼

(de) ▼  Click here to read this page in English

Click here to read this page in English Cliquez ici pour lire cette page en français

Cliquez ici pour lire cette page en français Klik hier om deze pagina in het Nederlands te lezen

Klik hier om deze pagina in het Nederlands te lezen