- Community

- :

- Deutsch

- :

- Diskussionsforum

- :

- Computer / Netzwerk

- :

- Desktop PC / All-In-One

- :

- Re: Alle aktuellen Intel CPUs sind unsicher, Meltd...

- RSS-Feed abonnieren

- Thema als neu kennzeichnen

- Thema als gelesen kennzeichnen

- Thema für aktuellen Benutzer floaten

- Lesezeichen

- Abonnieren

- Stummschalten

- Drucker-Anzeigeseite

Alle aktuellen Intel CPUs sind unsicher, Meltdown und Spectre heißen die möglichen Angriffe

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

05.01.2018 11:15 - bearbeitet 05.01.2018 11:18

05.01.2018 11:15 - bearbeitet 05.01.2018 11:18

Alle aktuellen Intel CPUs sind unsicher, Meltdown und Spectre heißen die möglichen Angriffe

Weitere Übersichtliche Darstellung des Problems auf folgenden Seiten:

https://www.computerbase.de/2018-01/intel-cpu-pti-sicherheitsluecke/

Für Spectre#2 wird ab Skylake auch ein Microcode-Update benötigt, um den Bug zu umgehen:

The patches and firmware available now for Intel processors are:

Operating system updates for Linux, Windows and macOS, that separate kernel and user spaces,

and kill the Meltdown vulnerability. On Linux, this fix is known as Kernel Page Table Isolation, aka KPTI.

On pre-Skylake CPUs, kernel countermeasures – and on Skylake and later, a combination of a microcode

updates and kernel countermeasures known as Indirect Branch Restricted Speculation,

aka IBRS – to kill Spectre Variant 2 attacks that steal data from kernels and hypervisors.

That leaves Spectre Variant 1 attacks, in which rogue software can spy on applications, unpatched.

It's a good thing this variant is difficult to exploit in practice.

siehe: https://www.theregister.co.uk/2018/01/05/spectre_flaws_explained/

Dh. es wird wohl wieder eine ganze Reihe von BIOS-Updates, und wohl auch Betriebssystem- und Treiber-Patches geben müssen!

Und das nachdem wir gerade erst die Intel-Systeme wegen dem Hyper-Threading Bug und sogar schon 2x wegen einem Intel ME Bug gepatcht haben.

Sind Intel denn nicht scheinbar die unsichersten Prozessoren zurzeit?![]()

MfG.

K.B.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

am 17.05.2019 15:28

am 17.05.2019 15:28

Ich habe jetzt doch schon auf Windows 10 1903 aufgerüstet, und das og. KB für die neuesten Microcodes installiert, habe nun auch 0xCC.

Die aktuelle Version für das PS Modul SpeculationControl ist jetzt 1.0.14

Hat soweit auch alles geklappt, wie es ausschaut.

MfG.

K.B.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

am 07.08.2019 10:11

am 07.08.2019 10:11

neue "spectre"-luecke in intel-prozessoren entdeckt.

GOLEM:

"Mit der Spectre-ähnlichen SWAPGSAttack kann auf eigentlich geschützte Speicherbereiche zugegriffen werden, indem die spekulative Ausführung des Befehls ausgenutzt wird."

https://www.golem.de/news/swapgsattack-seitenkanal-schwachstelle-trifft-wieder-nur-intel-1908-143030...

HEISE:

"Der neue Angriff umgeht alle bekannten Schutzmechanismen, ... betrifft alle modernen Intel-CPUs (solche mit Ivy Bridge oder neuer), funktioniert aber bisher ausschließlich unter Windows-Betriebssystemen. Die notwendigen Patches wurden von Microsoft bereits erstellt."

https://www.heise.de/ix/meldung/Wieder-neue-Spectre-Luecke-in-Intel-Prozessoren-entdeckt-4489559.htm...

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

am 08.08.2019 02:36

am 08.08.2019 02:36

Das tatsächliche Angriffs Senario mit Spectre und Meltdown ist ZERO! Die Patches verlangsamen nur erheblich den PC. Es gibt keine real nachgewiesene Angriffe, denn Berichte über echte Angriffe kann man nirgends nachlesen.

Habe nun, nachdem ich ein neues Notebook eingerichtet und getestet habe, das System von den Spectre & Co Patch-Fesseln befreit. Das hat dann den Turbo gezündet, da brauchts noch nicht mal die Meßuhr um den Performance Unterschied zu erkennen und zu spüren. ![]()

Vergesst Spectre und Co, wenn ihr nicht gerade ein Diensteanbieter von Systemen in Rechenzentren seid und freut euch an dem neu gewonnenen Leistungsschub eures Rechners, denn es gibt keine realen nachgewiesenen Angriffe auf Home PCs, die auf Spectre & Co basieren, also braucht es auch keine Abwehrmethoden.

Alle Angriffsszenarien wurden bisher nur von Forschern entwickelt!

Wer sein geliebtes Schätzchen mal Feuer unterm Hintern machen will, man muss nichts installieren und kann die Patches abschalten und auch - wieder aktivieren - wenn Angst die Seele auffrisst. 😉

Da könnt ihr euch InSpectre, was nicht installiert werden muss runterladen

https://www.grc.com/inspectre.htm

(Diese 126k App ist mit ALLEN Versionen von Windows und WINE kompatibel.

Das grüne "Download now" klicken auf der verlinkten Seite.

Zwei Klicks und ihr erkennt euren Rechner nicht mehr wieder, so rennt der.

Werde das neue E4272 MD 63320 jetzt ohne Spectre & CO Microcode Patches laufen lassen und ggfs. hier berichten. Der Performancegewinn ist nicht nur subtil bemerkbar - sondern ganz offensichtlich.

Das Review und der Erfahrungsbericht vom E4272 kommt übrigens in den nächsten Tagen unter der Rubrik "Notebooks"

Gruß Raymond

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

am 13.11.2019 13:31

am 13.11.2019 13:31

weiterer seitenkanalangriff auf intel-prozessoren moeglich.

HEISE:

"Zum Patch Tuesday hat Intel 77 teils kritische Lücken gefixt, unter denen sich auch ein bislang geheim gehaltener Seitenkanalangriff befand... CVE-2019-11135: ZombieLoad v2 alias TAA Vulnerability... Um einen Angriff durchführen zu können, müsste sich ein Angreifer... zunächst am System authentifizieren; zudem benötigt er lokalen Zugriff."

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

am 30.11.2019 22:25

am 30.11.2019 22:25

Wollte kurz darauf hinweisen, dass Intel im November Microcode-Updates für nahezu alle unterstützten Prozessoren veröffentlicht hat: https://github.com/intel/Intel-Linux-Processor-Microcode-Data-Files

In ein paar Monaten wird man dann mit den Details herausrücken, warum das wirklich nötig war ...

Skylake H läuft hier mit Microcode 0xD6 bisher ohne Probleme.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

am 01.12.2019 10:44

am 01.12.2019 10:44

moin!

kann @Raymond (post 163) nur absolut sooo recht geben!

speziell für leute mit älteren CPUs die schon ein paar jahre auf dem buckel haben

oder CPUs die halt nicht sooo viel power haben.

user welche:

a. nicht als Admin online sind (leider noch zu viele)

b. auch ansonsten das SYS abgesichert haben

c. nicht in "bösen" spheren des internet unterwegs sind

brauchen es IMHO auch nicht.

größere CPU-last verbraucht auch mehr strom 😉

HHgrüssinx'

p.s.

theoretisch kann auch jeder krebs bekommen...

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

02.12.2019 16:29 - bearbeitet 02.12.2019 16:30

02.12.2019 16:29 - bearbeitet 02.12.2019 16:30

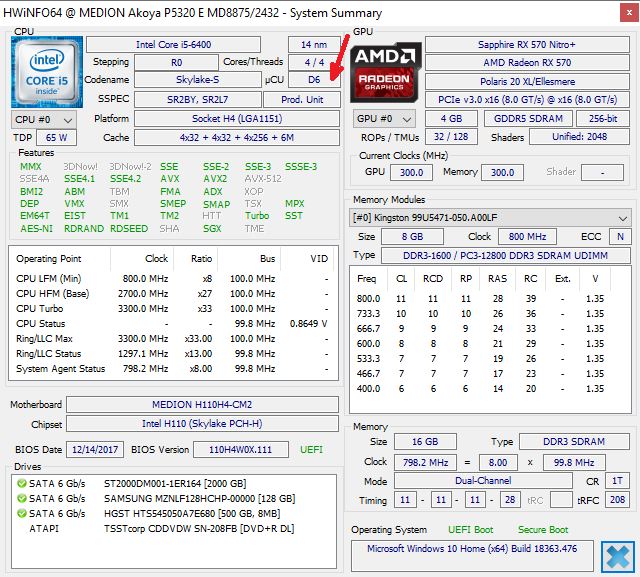

Habe jetzt den neuen Skylake H Microcode 06-5e-03 (das ist für den i5-6400 im Akoya P5320E) auch installiert.

Zuvor war installiert CC, das hat wohl Windows zuletzt selbst beim Start geladen und damit C6 aktualisert.

Ist sicher besser so, der ist im ROM Chip gespeichert, habe ja Linux auch darauf am Laufen, und div. Live Medien für Tools.

Vielen Dank an gandalf2 für den Hinweis.

MfG.

K.B.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

am 03.12.2019 15:39

am 03.12.2019 15:39

Hallo Kill_Bill,

ich habe bei mir mit HWINFO die Version C6 ausgelesen, (mit SiSoftSandra "MU065E03C6") nachdem ich alle Updates über die SA00018 durchgeführt habe, so wie Du das auch gemacht hattest.

>>Zuvor war installiert CC, das hat wohl Windows zuletzt selbst beim Start geladen und damit C6 aktualisert.

Heißt das, dass nach C6 noch CC gekommen ist?

Und ist Deine Version jetzt "06-5e-03"? Die Bezeichnungen sind schon etwas seltsam.

Gruß

Klaus

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

am 03.12.2019 16:39

am 03.12.2019 16:39

Hallo @KlausX

Ja, nach C6 ist wohl CC gefolgt, und zwar durch ein Windows-Update, das sich aber nicht fix im BIOS-ROM installiert, sondern nur jedes mal beim Windows-Start geladen wird.

Jetzt ist der aktuelle Stand D6. Die Microcode-Datei selbst heißt 06-5e-03, das ist die CPU-ID vom i5-6400.

Die Datei findet sich im oben von gandalf2 verlinkten github-repository von Intel.

MfG.

K.B.

- Als neu kennzeichnen

- Lesezeichen

- Abonnieren

- Stummschalten

- RSS-Feed abonnieren

- Kennzeichnen

- Anstößigen Inhalt melden

03.12.2019 18:16 - bearbeitet 03.12.2019 19:32

03.12.2019 18:16 - bearbeitet 03.12.2019 19:32

Hallo Kill_Bill,

wie installiert man diese Datei?

UPDATE

Ich habe erst einmal das bei mir fehlende KB4497165 aus dem August installiert, damit bin ich jetzt bei Version CC.

Die offensichtlich erforderliche "Bastelei mit dem BIOS Update" mache ich nicht.

Vielen Dank aber trotzdem.

Gruß

Klaus

(de) ▼

(de) ▼  Click here to read this page in English

Click here to read this page in English Cliquez ici pour lire cette page en français

Cliquez ici pour lire cette page en français Klik hier om deze pagina in het Nederlands te lezen

Klik hier om deze pagina in het Nederlands te lezen